WS_FTP: Ransomware-Attacken auf ungepatchte Server

(Bild: WhataWin/Shutterstock.com)

In WS_FTP hat Hersteller Progress kürzlich teils kritische Sicherheitslücken geschlossen. Inzwischen sieht Sophos Ransomware-Angriffe darauf.

Vor kurzem hat Hersteller Progress im WS_FTP-Server einige zum Teil kritische Sicherheitslücken geschlossen. Angreifer hatten bereits versucht, die Schwachstellen zu missbrauchen. Sophos hat nun Ransomware-Attacken auf ungepatchte WS_FTP-Server entdeckt.

Auf Mastodon hat das IT-Sicherheitsunternehmen gewarnt, dass Ransomware-Gangs die Schwachstellen inzwischen ins Visier nehmen. Zwar stünden Updates seit Ende September bereit, aber noch seien nicht alle Server auf fehlerbereinigtem Stand.

Ransomware-Angriffe: Malware basiert auf geleakten Lockbit-3.0-Quellen

Wie die IT-Forscher dort weiter erläutern, waren die beobachteten Angriffe zwar nicht erfolgreich – offenbar hat die Sophos-Software Schlimmeres verhindert, eine Regel des Verhaltensblockers habe die Downloads verhindert. Bei der von den Angreifern eingesetzten Malware handelt es sich den Autoren zufolge um aus den geleakten Lockbit-3.0-Quellen kompilierte Schadsoftware.

Nach dem Einbruch durch die Sicherheitslücken haben die bösartigen Akteure ein Powershell-Skript mit dem Namen goodpbye.ps1 heruntergeladen. Dieses wiederum beförderte GodPotato-Net3.5.exe auf verwundbare Server. Die Datei hat schließlich die Lockbit-3-basierte Malware LB3.exe auf das System verfrachtet.

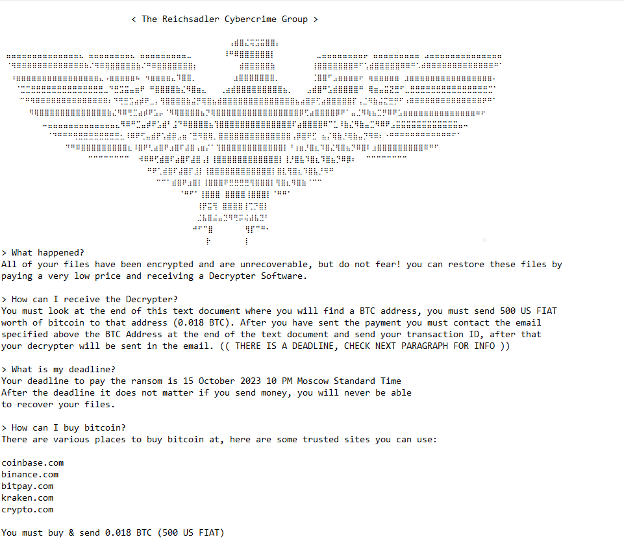

(Bild: Sophos/Mastodon)

Für die Angriffe zeichnet eine kriminelle Vereinigung verantwortlich, die sich selbst "Reichsadler Cybercrime Group" nennt. Sie versuchten offenbar, Bitcoin im Wert von 500 US-Dollar von ihren Opfern zu erpressen.

IT-Verantwortliche sollten nicht mehr länger warten, sondern so schnell wie möglich die verfügbaren Aktualisierungen für den WS_FTP-Server anwenden. Vor rund zwei Wochen hatte Progress Updates für WS_FTP veröffentlicht, die acht Sicherheitslücken schließen, darunter zwei als kritisch eingestufte [1].

(dmk [2])

URL dieses Artikels:

https://www.heise.de/-9335146

Links in diesem Artikel:

[1] https://www.heise.de/news/Angreifer-koennen-ueber-Luecken-in-WS-FTP-Daten-loeschen-9322891.html

[2] mailto:dmk@heise.de

Copyright © 2023 Heise Medien